Ledger警告「别交互链上合约」:JavaScript套件NPM遭骇,数十亿装置已植入恶意代码

骇客渗透 NPM 套件,影响每週 20 亿次下载,Ledger 技术长示警软体钱包风险急升。

(前情提要:Ledger停止更新Nano S旧款冷钱包 ,老OG用户暴怒:大量资产遭受威胁)

(背景补充:Bybit窃案后》Safe多签钱包暂停支援Ledger:将实施额外交易检查,逐步恢复服务)

本文目录

- 钓鱼信突破 2FA,恶意程式渗入主流套件

- 软体钱包首当其冲,硬体钱包成最后防线

- 开源供应链的结构性警讯

- 用户应对守则与长期路径

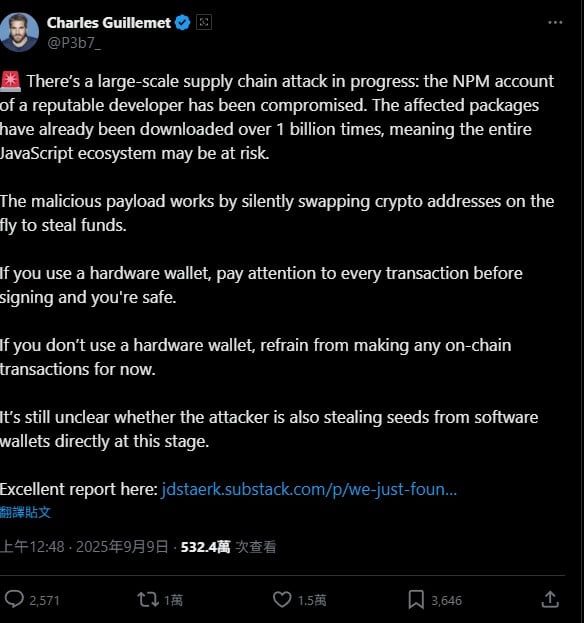

开源世界向来标榜透明与速度,如今却在速度之中留下裂缝。2025 年 9 月 8 日,Ledger 技术长 Charles Guillemet 发出警报:骇客入侵 JavaScript 生态核心—— NPM 套件库,将恶意程式码植入每週下载量逾 20 亿次的套件,锁定加密货币用户的资产。短短数行程式码,让整个 Web3 社群顿时笼罩在供应链攻击的阴影下。

钓鱼信突破 2FA,恶意程式渗入主流套件

这场攻击始于一封伪装成 npmjs.org 的钓鱼邮件 (npmjs.help)。骇客藉此窃取开发者凭证、绕过二因子验证,再把后门程式码写入 chalk、debug、ansi-styles 等热门套件。开发者、企业持续自动更新,于是把陷阱端到自身专案里。当使用者发起链上交易,程式会在浏览器层或桌面应用静默替换钱包地址,把 ETH、BTC、SOL 乃至 USDT 转进攻击者控制的地址,使用者往往无从察觉。

软体钱包首当其冲,硬体钱包成最后防线

攻击针对的是「连网且可执行」的环境,软体钱包因而风险最高。Guillemet 提醒开发者与用户:

「如果你使用的是浏览器外挂或桌面软体钱包,暂停所有链上操作,直到确认套件已完全修补。」

目前尚未掌握骇客是否同时窃取助记词,但软体钱包用户被建议即刻检查 node_modules,搜寻关键字如 ‘checkethereumw’。相较之下,硬体钱包凭藉独立萤幕与签名按键,可阻断地址被窜改;不过,用户仍需在签名前仔细核对每个位元组。

开源供应链的结构性警讯

根据资安观察平台彙整,这是加密产业迄今规模最大的供应链事件,也暴露三大结构性缺口。第一,开发者凭证保护不足,单点失守即可辐射全球。第二,NPM 目前对程式码签章与发布者来源的验证鬆散,缺乏强制硬体 2FA。第三,企业过度依赖自动化更新,忽略来源审核,导致风险快速扩散。

部分受影响套件已由维护者紧急推出修补,恶意帐户亦被平台停权。然而 npm 的去中心化特质,意味着旧版残留依然存在,只要专案锁档未更新,就可能继续散布恶意程式。对开发者而言,要从「信任预设」转向「持续验证」,势必得引入全面性的程式码签章与依赖关係扫描。

用户应对守则与长期路径

短期来看,用户可採取三步骤:一、检查环境并移除可疑版本;二、暂停软体钱包交易,或改用硬体钱包并启用明确签名功能;三、密切留意维护者公告与更新。中长期而言,业界需要在平台层面推动强制硬体二因子验证、加速程式码签章,以及建立「最后一哩」的用户教育机制。

至于什么时候可回复交易,建议用户先查看项目方是否有公告使用 JavaScript 环境建设前后端,或在社群上提起发问,在获得澄清之前,尽量都先不要交互合约,以免造成财产损失。

-

欧易邀请好友奖励机制详解 如何获得高额返利 时间:2025-12-16

欧易邀请好友奖励机制详解 如何获得高额返利 时间:2025-12-16 -

哔哩哔哩官网网页直播回放观看入口-哔哩哔哩官网网页快捷入口 时间:2025-12-16

哔哩哔哩官网网页直播回放观看入口-哔哩哔哩官网网页快捷入口 时间:2025-12-16 -

原神在线畅玩云游戏官网-原神网页版一键登录秒玩 时间:2025-12-16

原神在线畅玩云游戏官网-原神网页版一键登录秒玩 时间:2025-12-16 -

邀请好友赢取丰厚奖励,最高可得XX元! 时间:2025-12-16

邀请好友赢取丰厚奖励,最高可得XX元! 时间:2025-12-16 -

搜红包最新活动入口2026 时间:2025-12-16

搜红包最新活动入口2026 时间:2025-12-16 -

126邮箱登录入口一键直达-126网易免费邮箱官网镜像极速稳定登录 时间:2025-12-16

126邮箱登录入口一键直达-126网易免费邮箱官网镜像极速稳定登录 时间:2025-12-16

今日更新

-

chess online官网登录入口-chess online网站快捷登录入口

chess online官网登录入口-chess online网站快捷登录入口

阅读:18

-

USB Host接口有什么用?USB Host和USB Device接口的区别

USB Host接口有什么用?USB Host和USB Device接口的区别

阅读:18

-

云原神网页版登录入口位置详解

云原神网页版登录入口位置详解

阅读:18

-

ps5港服官网入口地址-ps5港版注册登录通道

ps5港服官网入口地址-ps5港版注册登录通道

阅读:18

-

HDMI怎么区分1.4和2.0?HDMI1.4和2.0的区别

HDMI怎么区分1.4和2.0?HDMI1.4和2.0的区别

阅读:18

-

批作业是什么梗?揭秘学生党崩溃瞬间,看完笑出眼泪!

批作业是什么梗?揭秘学生党崩溃瞬间,看完笑出眼泪!

阅读:18

-

最新网络热词批是什么梗?揭秘年轻人最爱用的搞笑新梗含义及出处!

最新网络热词批是什么梗?揭秘年轻人最爱用的搞笑新梗含义及出处!

阅读:18

-

com.android.phone已停止运行是什么意思?怎么解决?

com.android.phone已停止运行是什么意思?怎么解决?

阅读:18

-

披萨梗是什么梗?揭秘网络热词披萨梗的爆笑由来和流行密码,看完秒懂!

披萨梗是什么梗?揭秘网络热词披萨梗的爆笑由来和流行密码,看完秒懂!

阅读:18

-

4mp摄像头是多少像素?4mp和1080p有什么区别?

4mp摄像头是多少像素?4mp和1080p有什么区别?

阅读:18