服务器安全防护全面指南:如何有效保护您的网站免受攻击

时间:2025-08-28

来源:互联网

标签:

欢迎来到服务器安全防护专区,在这里您将看到关于网站安全防护的实战技巧与深度解析。从基础配置到高级防御策略,我们将带您穿透技术迷雾,用最直接的方式解决服务器被攻击的焦虑。以下是本文的核心内容:

为什么你的服务器总成为黑客的“自助餐厅”?

凌晨三点收到服务器宕机警报时,多数人首先想到的是重启机器。但真正的威胁往往藏在未打补丁的系统漏洞里——比如去年某电商平台因Struts2漏洞导致千万用户数据泄露。安全不是功能开关,而是持续对抗的过程。

防火墙配置:别让默认设置害了你

80%的服务器入侵始于错误的防火墙规则。关闭所有端口再逐个开放是基础操作,但高手会在iptables里埋陷阱:当有人扫描22端口时,自动将其IP导入黑名单。记得在云平台控制台同步设置安全组,否则就像给防盗门装了猫眼却忘了锁门。

暴力破解防御:从被动挨打到主动反击

fail2ban这类工具能阻止连续登录尝试,但更狠的做法是修改SSH端口后,在原22端口部署蜜罐系统。某金融公司用这招收集到3000多个攻击者指纹,直接提交给了网警部门。

文件权限管理:小心你的“可写”目录

黑客最爱/tmp和/var/www/uploads这类目录。给PHP文件设置750权限只是开始,关键要禁用危险函数——去年某CMS漏洞就是通过system()函数执行了rm -rf。用find命令定期扫描777权限文件,比事后恢复备份管用得多。

数据库安全:别让SQL注入毁掉一切

预处理语句能防住90%的SQL注入,但真正的威胁来自备份文件。某次渗透测试中,我们通过.git目录找到了数据库备份,里面赫然存着明文密码。记住:永远用mysqldump加--skip-comments参数导出数据。

日志监控:攻击发生前的最后防线

/var/log/auth.log里藏着宝藏。当看到同一IP在5分钟内尝试50种用户名组合时,攻击已经开始了。配置logwatch每日发送摘要邮件,关键是要设置CPU使用率监控——突然的100%占用可能就是挖矿木马在运行。

应急响应:被入侵后必须做的7件事

立即断开网络连接只是第一步。用rkhunter扫描rootkit时,记得挂载只读模式防止黑客擦除痕迹。最重要的是保留完整的法律证据链,去年某游戏公司就靠/var/log/secure里的IP追溯到了攻击者。

免责声明:以上内容仅为信息分享与交流,希望对您有所帮助

-

有道翻译怎么实时翻译 时间:2026-01-14

有道翻译怎么实时翻译 时间:2026-01-14 -

兴业生活账号怎么注销 时间:2026-01-14

兴业生活账号怎么注销 时间:2026-01-14 -

包子漫画永久地址发布页在哪 时间:2026-01-14

包子漫画永久地址发布页在哪 时间:2026-01-14 -

猫放时光app如何下载视频 时间:2026-01-14

猫放时光app如何下载视频 时间:2026-01-14 -

漫蛙网页登录入口是什么 时间:2026-01-14

漫蛙网页登录入口是什么 时间:2026-01-14 -

甜糖星愿如何提钱 时间:2026-01-14

甜糖星愿如何提钱 时间:2026-01-14

今日更新

-

嘿嘿漫画app日版本下载安装入口-最新日版本下载安装详细步骤

嘿嘿漫画app日版本下载安装入口-最新日版本下载安装详细步骤

阅读:18

-

王者万象棋蒙恬出装怎么选

王者万象棋蒙恬出装怎么选

阅读:18

-

今日小鸡庄园答案2026.1.5

今日小鸡庄园答案2026.1.5

阅读:18

-

疯狂水世界有哪些兑换码

疯狂水世界有哪些兑换码

阅读:18

-

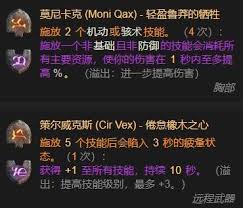

暗黑破坏神4S11刀锋与快刀近战游侠怎么搭配BD

暗黑破坏神4S11刀锋与快刀近战游侠怎么搭配BD

阅读:18

-

csgo名称标签使用次数究竟是多少

csgo名称标签使用次数究竟是多少

阅读:18

-

尸姬之梦妖弓使解锁方法攻略分享

尸姬之梦妖弓使解锁方法攻略分享

阅读:18

-

快手网页版在线观看登录入口-快手网页版观看登录

快手网页版在线观看登录入口-快手网页版观看登录

阅读:18

-

吉星派对御魂庆典通关方法

吉星派对御魂庆典通关方法

阅读:18

-

孟子义是什么梗揭秘其爆火全经过 明星名场面为何被网友疯狂玩坏

孟子义是什么梗揭秘其爆火全经过 明星名场面为何被网友疯狂玩坏

阅读:18