网站漏洞检测全攻略:7步快速排查安全隐患

时间:2025-09-06

来源:互联网

标签:

欢迎来到网站安全防护专栏,在这里您将看到关于网站漏洞检测全攻略的深度解析。从代码层到服务器配置,每个环节都可能隐藏致命风险。本文将带您用7个实战步骤,像专业安全工程师一样揪出那些看不见的威胁。

第一步:先给网站做"全身扫描"

别急着检查细节,用自动化漏洞扫描工具快速定位问题区域。Nessus或OpenVAS这类工具能发现80%的常见漏洞,比如未更新的WordPress插件、暴露的phpMyAdmin入口。记得扫描时勾选"深度检测"选项,有些SQL注入点藏在三级页面里。

第二步:重点检查用户输入点

表单、搜索框、URL参数——这些地方黑客最爱动手脚。手动测试时试试在输入框填<script>alert(1)</script>,如果弹窗出现,说明存在XSS漏洞。更专业的做法是用Burp Suite拦截请求,修改参数值观察服务器反应。

数据库权限别留后门

很多站长不知道,MySQL默认配置可能允许远程连接。登录数据库执行SELECT user,host FROM mysql.user;,看到"%"出现在host列就要警惕。建议创建专属数据库账号,权限精确到表级别。

第四步:文件上传功能要上锁

允许用户上传.jpg却收到.php文件?这是最危险的漏洞之一。除了检查文件扩展名,还要用exif_imagetype()验证文件头。更保险的做法是把上传目录设为不可执行,用CDN分发静态文件。

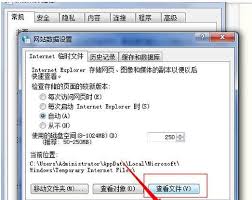

服务器配置里的魔鬼细节

检查.htaccess是否关闭了目录浏览,确认php.ini里display_errors设为Off。用安全检测工具跑一遍SSL配置,弱加密套件会降低HTTPS防护效果。这些设置错误不会报错,但会成为攻击突破口。

第六步:第三方组件定时体检

那个三年前安装的jQuery插件可能正在泄露数据。建立组件清单,订阅CVE漏洞公告。像Laravel、Spring这些框架要特别关注,它们的安全更新往往修复严重漏洞。

最后防线:模拟真实攻击

雇佣白帽子做渗透测试,或者自己扮演黑客。尝试用SQLmap自动化注入,用Hydra暴力破解后台。真实攻击中黑客不会按常理出牌,你的防御体系需要经受混乱测试。

完成这七步后,建议用OWASP ZAP生成详细报告。重点标记中高风险项,比如获取管理员权限的漏洞要立即修复。安全是个持续过程,每个月都应该重复这套检测流程。

免责声明:以上内容仅为信息分享与交流,希望对您有所帮助

-

QQ空间访问异常怎么办 时间:2026-01-17

QQ空间访问异常怎么办 时间:2026-01-17 -

银航从业考试app如何使用 时间:2026-01-17

银航从业考试app如何使用 时间:2026-01-17 -

淘宝账号资料无法修改怎么办 时间:2026-01-17

淘宝账号资料无法修改怎么办 时间:2026-01-17 -

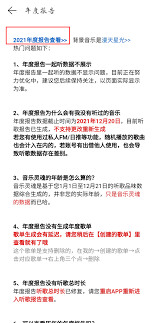

网易云如何查询往年年度报告 时间:2026-01-17

网易云如何查询往年年度报告 时间:2026-01-17 -

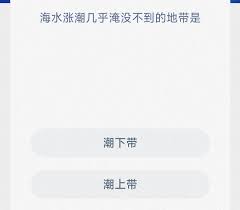

海水涨潮几乎淹没不到的地带是什么 时间:2026-01-17

海水涨潮几乎淹没不到的地带是什么 时间:2026-01-17 -

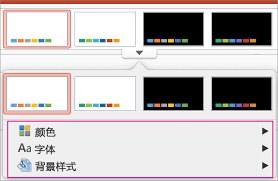

MicrosoftOfficePowerPoint如何设置主题 时间:2026-01-17

MicrosoftOfficePowerPoint如何设置主题 时间:2026-01-17

今日更新

-

龙魂旅人心愿单推荐 龙魂旅人心愿单是什么及热门心愿清单解析

龙魂旅人心愿单推荐 龙魂旅人心愿单是什么及热门心愿清单解析

阅读:18

-

《忏悔》评测 由奇特配方调制的辛辣恐怖故事

《忏悔》评测 由奇特配方调制的辛辣恐怖故事

阅读:18

-

《洛温日蚀》轮抽指南 为什么镜像形态是万智牌新系列中的最强单卡

《洛温日蚀》轮抽指南 为什么镜像形态是万智牌新系列中的最强单卡

阅读:18

-

前《大秘境计时器》WeakAura 现已为“地心之战”推出独立插件 MPlusTimer

阅读:18

-

《ARC》制作人详解交易系统废弃原因 为了游戏体验

《ARC》制作人详解交易系统废弃原因 为了游戏体验

阅读:18

-

打字射击Roguelike《指尖碎裂》1月27日登陆Steam

打字射击Roguelike《指尖碎裂》1月27日登陆Steam

阅读:18

-

宝可梦乐高的价格其实比星球大战同类产品更合理

宝可梦乐高的价格其实比星球大战同类产品更合理

阅读:18

-

《老滚5》首席设计师曝光《上古卷轴6》原始构思

《老滚5》首席设计师曝光《上古卷轴6》原始构思

阅读:18

-

鬼灭之刃日轮刀颜色区别介绍

鬼灭之刃日轮刀颜色区别介绍

阅读:18

-

明日方舟沃伦姆德的薄暮活动解析

明日方舟沃伦姆德的薄暮活动解析

阅读:18