研究人员发现IE攻击代码 可绕开Win7安全措施

时间:2010-12-30

来源:互联网

12月9日法国安全公司Vupen表示,他们发现了IE浏览器的HTML渲染引擎中存在的一个0day漏洞,如果被利用,攻击者可以远程绕过打过完整补丁的Windows 7和Vista系统的安全防护措施,在系统上运行恶意代码。微软随后表示正在对此进行调查。

就在微软仍在调查的时候,Vupen公开了利用该漏洞绕开系统安全防护措施的攻击代码,IE6、IE7和IE8都无法幸免。与从前曝光的IE漏洞不同,此次的0day漏洞能被用来在大部分Windows和IE版本上执行恶意代码,包括完整补丁的Windows 7上的IE8。

攻击者能够利用该漏洞和相关技术绕过两个Windows安全功能:DEP(数据执行保护)和ASLR(地址空间布局随机化),这个问题是由“mshtml.dll”动态链接库文件中的一个“use-after-free”错误引起的。当处理一个包含各种[email=%E2%80%9C@import]“@import[/email]”规则的参考CSS(层叠样式表)文件的网页的时候,这个错误允许远程攻击者通过一个特殊制作的网页执行任意代码。

微软当前仍在调查中,本月的安全补丁也已经在上周发布过,微软可能会在明年1月份的补丁修复该漏洞,如果事态严重,微软也可能为此发布非常规补丁。

就在微软仍在调查的时候,Vupen公开了利用该漏洞绕开系统安全防护措施的攻击代码,IE6、IE7和IE8都无法幸免。与从前曝光的IE漏洞不同,此次的0day漏洞能被用来在大部分Windows和IE版本上执行恶意代码,包括完整补丁的Windows 7上的IE8。

攻击者能够利用该漏洞和相关技术绕过两个Windows安全功能:DEP(数据执行保护)和ASLR(地址空间布局随机化),这个问题是由“mshtml.dll”动态链接库文件中的一个“use-after-free”错误引起的。当处理一个包含各种[email=%E2%80%9C@import]“@import[/email]”规则的参考CSS(层叠样式表)文件的网页的时候,这个错误允许远程攻击者通过一个特殊制作的网页执行任意代码。

微软当前仍在调查中,本月的安全补丁也已经在上周发布过,微软可能会在明年1月份的补丁修复该漏洞,如果事态严重,微软也可能为此发布非常规补丁。

作者: yaoyuan 发布时间: 2010-12-30

我想揍人!!乱搞什么我不就想用电脑娱乐 干嘛攻击我电脑!!

作者: kakachy 发布时间: 2010-12-30

相关阅读 更多

热门阅读

-

office 2019专业增强版最新2021版激活秘钥/序列号/激活码推荐 附激活工具

office 2019专业增强版最新2021版激活秘钥/序列号/激活码推荐 附激活工具

阅读:74

-

如何安装mysql8.0

如何安装mysql8.0

阅读:31

-

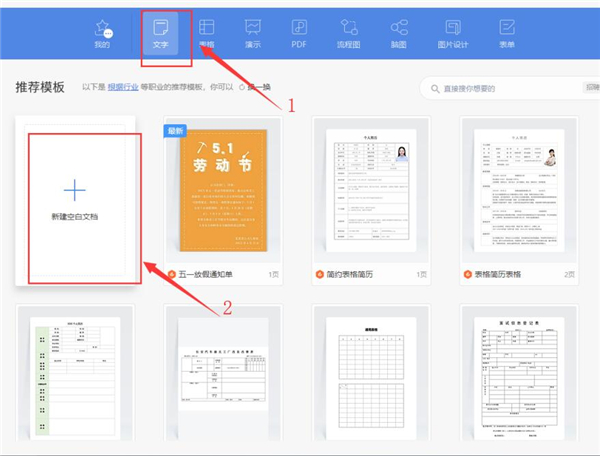

Word快速设置标题样式步骤详解

Word快速设置标题样式步骤详解

阅读:28

-

20+道必知必会的Vue面试题(附答案解析)

20+道必知必会的Vue面试题(附答案解析)

阅读:37

-

HTML如何制作表单

HTML如何制作表单

阅读:22

-

百词斩可以改天数吗?当然可以,4个步骤轻松修改天数!

百词斩可以改天数吗?当然可以,4个步骤轻松修改天数!

阅读:31

-

ET文件格式和XLS格式文件之间如何转化?

ET文件格式和XLS格式文件之间如何转化?

阅读:24

-

react和vue的区别及优缺点是什么

react和vue的区别及优缺点是什么

阅读:121

-

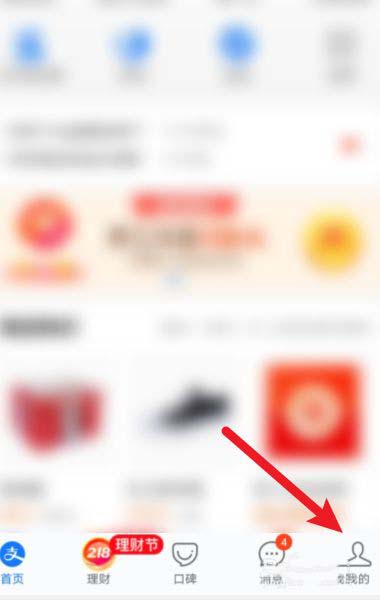

支付宝人脸识别如何关闭?

支付宝人脸识别如何关闭?

阅读:21

-

腾讯微云怎么修改照片或视频备份路径?

腾讯微云怎么修改照片或视频备份路径?

阅读:28