迅雷被曝制造并传播病毒

时间:2013-11-29

来源:互联网

近日有许多用户发现电脑操作系统内部有可疑程序正在运行,而根据可疑文件的数据签名提示,这一程序正是来自用户的装机必备客户端软件——迅雷。

据不完全统计,截止目前该病毒已通过迅雷客户端扩散近两个月,已有超过2800万用户中招,并且依然每天有几十万在扩散运行。

自6月下旬已有用户不断反馈电脑存在异常,发现一个位於C:\Windows\System32目录下,名为“INPEnhSvc.exe”带有迅雷数字签名的文件,经专业技术人士分析INPEnhSvc.exe的7个版本,被证实内置后门,并且使用类似云指令的技术来强制后台干扰和修改用户电脑,感染量已超过数千万电脑。随后,这一异常被迅雷持续进行至今。

迅雷制造并传毒是否属实?360、金山等杀毒软件公司将此程式已认定为典型病毒,并已掌握确凿证据。相关技术人员从用户机器上将此文件取回,经过逆向分析,发现该病毒INPEnhSvc.exe的主要功能:

1、独立於迅雷的自启动后门程序,未经用户允许植入Windows的系统目录,开机自动启动。

2、根据云端配置文件的指令,在用户电脑上修改IE浏览器首页,在IE收藏夹中添加网址。

3、病毒配置多种apk,会后台下载安装adb( Android手机驱动),当用户手机连接至电脑上,会在用户手机上静默安装若干种互联网软件。

4、后门会监测若干种系统管理工具和软件调试分析工具,一旦发现,后门会停止危险动作,以达到隐藏目的。

而这一切都是在用户毫不知情的环境下全后台进行的操作,并且用杀毒软件也查杀不了。可以说,迅雷可以通过该病毒在数亿装有迅雷客户端软件的用户电脑及手机上为所欲为。

此前有传闻表示,迅雷制造并传毒的背后是利益驱使,高层方面则对此行为给予了默许。

报料人称,目前已有人向公安部门进行了举报,公安部门回复称正在调查取证,调查进程不便对外透露。

转自iThome(IT之家)

据不完全统计,截止目前该病毒已通过迅雷客户端扩散近两个月,已有超过2800万用户中招,并且依然每天有几十万在扩散运行。

自6月下旬已有用户不断反馈电脑存在异常,发现一个位於C:\Windows\System32目录下,名为“INPEnhSvc.exe”带有迅雷数字签名的文件,经专业技术人士分析INPEnhSvc.exe的7个版本,被证实内置后门,并且使用类似云指令的技术来强制后台干扰和修改用户电脑,感染量已超过数千万电脑。随后,这一异常被迅雷持续进行至今。

迅雷制造并传毒是否属实?360、金山等杀毒软件公司将此程式已认定为典型病毒,并已掌握确凿证据。相关技术人员从用户机器上将此文件取回,经过逆向分析,发现该病毒INPEnhSvc.exe的主要功能:

1、独立於迅雷的自启动后门程序,未经用户允许植入Windows的系统目录,开机自动启动。

2、根据云端配置文件的指令,在用户电脑上修改IE浏览器首页,在IE收藏夹中添加网址。

3、病毒配置多种apk,会后台下载安装adb( Android手机驱动),当用户手机连接至电脑上,会在用户手机上静默安装若干种互联网软件。

4、后门会监测若干种系统管理工具和软件调试分析工具,一旦发现,后门会停止危险动作,以达到隐藏目的。

而这一切都是在用户毫不知情的环境下全后台进行的操作,并且用杀毒软件也查杀不了。可以说,迅雷可以通过该病毒在数亿装有迅雷客户端软件的用户电脑及手机上为所欲为。

此前有传闻表示,迅雷制造并传毒的背后是利益驱使,高层方面则对此行为给予了默许。

报料人称,目前已有人向公安部门进行了举报,公安部门回复称正在调查取证,调查进程不便对外透露。

转自iThome(IT之家)

作者: Luchriste 发布时间: 2013-11-29

迅雷管理层已公开承认"藏毒"事件,但祗是"视频事务部员工"隐瞒公司,自把自为的行为,跟公司管理层无关;迅雷已采取紧急措施,停止该插件运行,并对有关人等作内部处分云...。

作者: TeaCupStorm 发布时间: 2013-11-29

相关阅读 更多

热门阅读

-

office 2019专业增强版最新2021版激活秘钥/序列号/激活码推荐 附激活工具

office 2019专业增强版最新2021版激活秘钥/序列号/激活码推荐 附激活工具

阅读:74

-

如何安装mysql8.0

如何安装mysql8.0

阅读:31

-

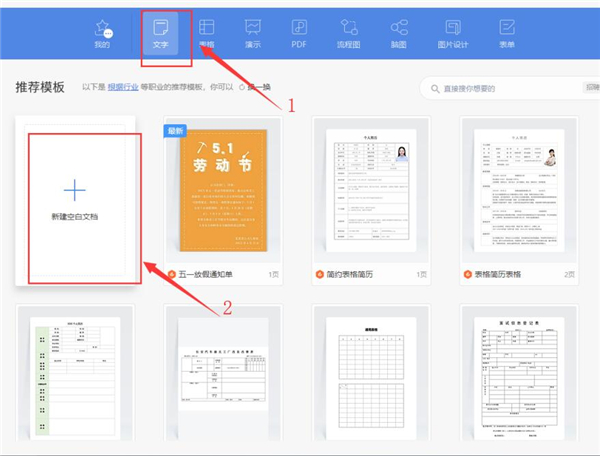

Word快速设置标题样式步骤详解

Word快速设置标题样式步骤详解

阅读:28

-

20+道必知必会的Vue面试题(附答案解析)

20+道必知必会的Vue面试题(附答案解析)

阅读:37

-

HTML如何制作表单

HTML如何制作表单

阅读:22

-

百词斩可以改天数吗?当然可以,4个步骤轻松修改天数!

百词斩可以改天数吗?当然可以,4个步骤轻松修改天数!

阅读:31

-

ET文件格式和XLS格式文件之间如何转化?

ET文件格式和XLS格式文件之间如何转化?

阅读:24

-

react和vue的区别及优缺点是什么

react和vue的区别及优缺点是什么

阅读:121

-

支付宝人脸识别如何关闭?

支付宝人脸识别如何关闭?

阅读:21

-

腾讯微云怎么修改照片或视频备份路径?

腾讯微云怎么修改照片或视频备份路径?

阅读:28